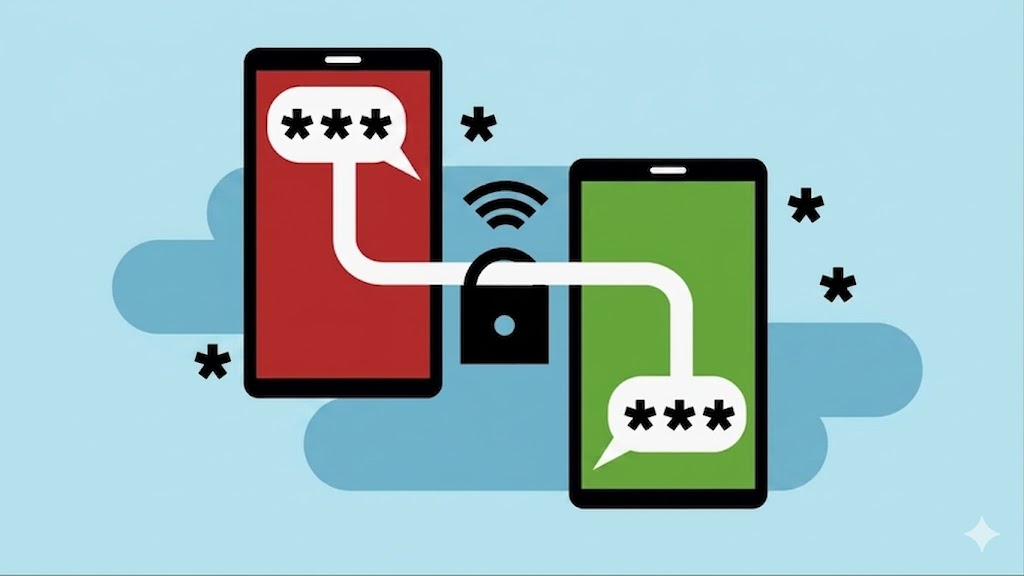

E2EE là gì và hoạt động ra sao?

E2EE là cơ chế mã hóa dữ liệu xuyên suốt từ thiết bị gửi đến thiết bị nhận. Ngay khi tin nhắn được tạo ra, nội dung sẽ được chuyển thành dạng mã hóa và chỉ được giải mã khi đến đúng thiết bị của người nhận.

Cốt lõi của hệ thống này là cặp khóa mã hóa:

- Khóa công khai (Public Key): dùng để mã hóa dữ liệu, được chia sẻ công khai

- Khóa bí mật (Private Key): dùng để giải mã, chỉ tồn tại trên thiết bị người dùng

Khi gửi tin nhắn, hệ thống sẽ sử dụng khóa công khai của người nhận để “khóa” dữ liệu. Tin nhắn chỉ có thể được “mở” bằng khóa bí mật tương ứng trên thiết bị của họ. Nhờ đó, toàn bộ quá trình truyền tải trở nên an toàn và khép kín.

Khác biệt giữa E2EE và mã hóa truyền thống

Điểm khác biệt quan trọng nhất nằm ở quyền kiểm soát khóa giải mã:

- Với mã hóa thông thường, khóa có thể được lưu trên máy chủ → nhà cung cấp vẫn có khả năng truy cập

- Với E2EE, khóa chỉ tồn tại trên thiết bị người dùng → không ai khác có thể giải mã

Điều này giúp E2EE gần như “miễn nhiễm” với các cuộc tấn công trung gian (Man-in-the-middle), đồng thời nâng tiêu chuẩn bảo mật lên mức cao nhất hiện nay.

Cách thiết lập và quản lý E2EE trên ứng dụng phổ biến

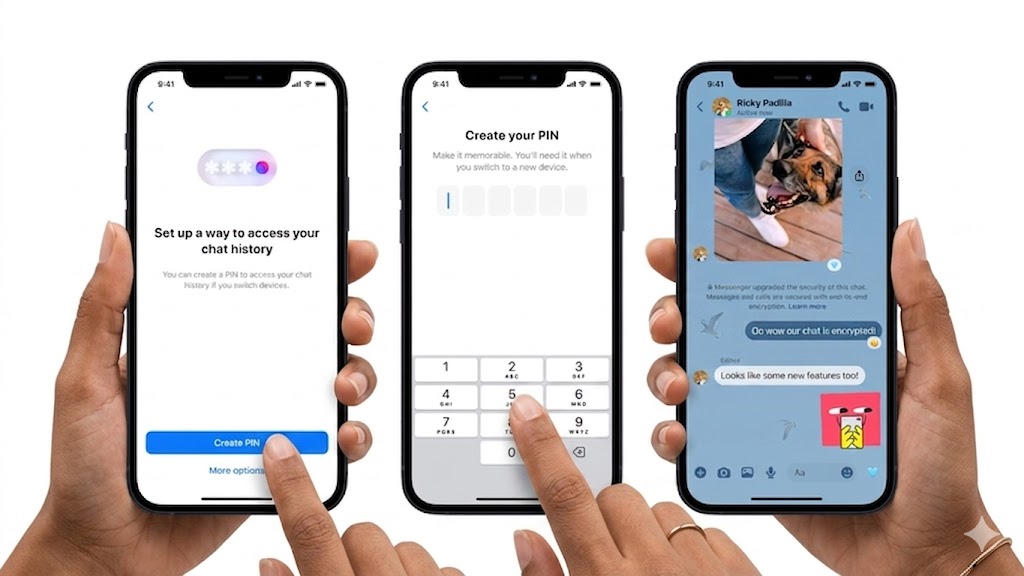

Messenger

Người dùng có thể kích hoạt bộ nhớ an toàn và thiết lập mã PIN để bảo vệ dữ liệu:

- Truy cập Cài đặt

- Chọn Quyền riêng tư & an toàn

- Vào mục Đoạn chat mã hóa đầu cuối

- Thiết lập Secure Storage và tạo mã PIN

Mã PIN này đóng vai trò quan trọng trong việc khôi phục dữ liệu khi chuyển sang thiết bị mới.

Zalo

Zalo cho phép bật mã hóa đầu cuối theo từng cuộc trò chuyện:

- Mở hội thoại

- Chọn Tùy chọn

- Kích hoạt Mã hóa đầu cuối (E2EE)

Quá trình thiết lập yêu cầu cả hai bên cùng trực tuyến để đồng bộ khóa bảo mật.

Các nền tảng áp dụng E2EE mặc định

Hiện nay, nhiều ứng dụng đã coi E2EE là tiêu chuẩn:

- WhatsApp: mã hóa toàn bộ tin nhắn và cuộc gọi

- Signal: bảo mật cao, không lưu siêu dữ liệu

- iMessage: tích hợp mặc định trong hệ sinh thái Apple

- Telegram (Secret Chat): chỉ kích hoạt khi dùng chế độ trò chuyện bí mật

Giới hạn của E2EE: Không phải “lá chắn tuyệt đối”

Dù mạnh mẽ, E2EE không thể bảo vệ trong một số tình huống:

- Thiết bị bị xâm nhập: phần mềm gián điệp có thể đọc dữ liệu trước khi mã hóa

- Truy cập vật lý: người khác có thể xem tin nhắn nếu mở khóa được thiết bị

- Sao lưu không an toàn: dữ liệu có thể bị lộ nếu backup không được mã hóa

- Metadata: vẫn bị ghi nhận (ai nhắn cho ai, thời điểm gửi)

Rủi ro lớn nhất: Mất dữ liệu khi quên mã khôi phục

Một trong những đặc điểm quan trọng của E2EE là không có “cửa sau” để khôi phục dữ liệu.

Điều này đồng nghĩa:

- Quên mã PIN hoặc mã khôi phục → mất toàn bộ tin nhắn đã sao lưu

- Nhà phát triển cũng không thể can thiệp

Đây là nguyên nhân phổ biến khiến nhiều người mất dữ liệu khi đổi thiết bị.

Câu hỏi thường gặp

Tin nhắn có an toàn nếu điện thoại bị mất?

Có, nếu thiết bị được bảo vệ bằng mật khẩu mạnh hoặc sinh trắc học. Ngược lại, nếu bị mở khóa, dữ liệu sẽ hiển thị bình thường.

E2EE có làm chậm máy?

Không. Các bộ vi xử lý hiện đại đã tối ưu hóa việc mã hóa nên gần như không ảnh hưởng đến hiệu năng hay pin.

E2EE có ẩn danh hoàn toàn không?

Không. Công nghệ này chỉ bảo vệ nội dung, không che giấu thông tin liên lạc (metadata).

Kết luận

Mã hóa đầu cuối là nền tảng quan trọng trong việc bảo vệ quyền riêng tư số, nhưng không thể thay thế hoàn toàn ý thức bảo mật của người dùng.

Để tận dụng tối đa lợi ích của E2EE, người dùng cần:

- Bảo vệ thiết bị cá nhân

- Quản lý mã PIN và mã khôi phục cẩn thận

- Hiểu rõ giới hạn của công nghệ

Chỉ khi kết hợp giữa công nghệ và thói quen sử dụng an toàn, dữ liệu cá nhân mới thực sự được bảo vệ toàn diện.